转自吾爱破解“半斤八兩”大神

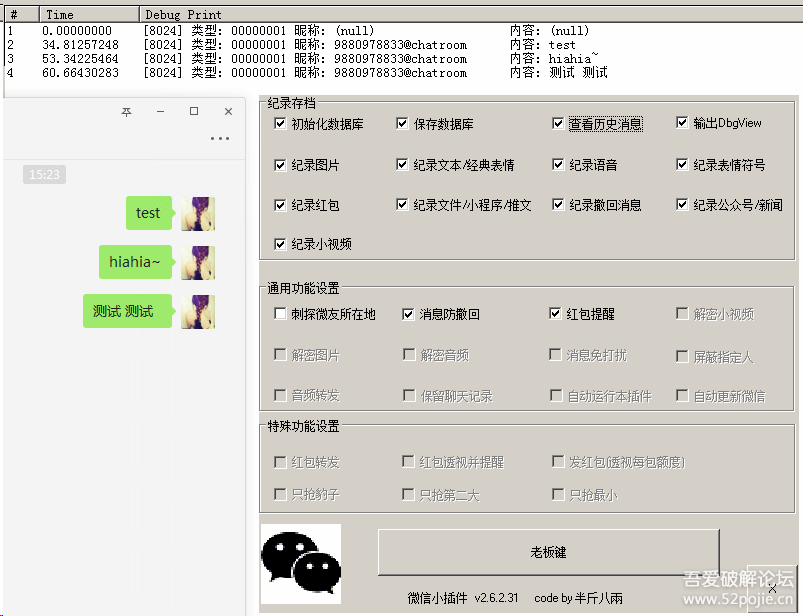

| 这次是写成DLL了,注入进去实现的. 注入后 ALT+E 热键呼出界面. |

| 一处是消息防撤回的地方. 其实和上一贴子中差不多. |

| 另一处是所有消息必经之处, 这样能实现红包提醒 以及纪录所有的消息. |

| 第一次使用的时候,如果你点了保存数据的话,得先点一下初始化数据库, 数据库是用 sqlite 写的. 生成的目录和 wx 同目录. 生成的文件名是wx开头 sql后辍. |

上面这是我分析期间,看到的所有消息类型. 比上个版本多了几个  |

| 另外发现, 如果有人注销公众号, 居然也是下发 红包的 消息类型. |

| 今天一朋友注销公众号, 就弹出了红包提示,我还以为是有人发红包了. 看了dbgview输出才知道.是同一类型的包. |

| 分析的细节也没什么好说的, 过程也比较简单. 因为有了上次的分析经验, 这次就直接搜 相应的 消息类型常量 |

| 就能精准定位到相应的代码段. (如果不确定是在哪里, 可以把所有相同常量的代码段都下好断点.) |

| 听一朋友说见有人用扫码的方式可以实现抢红包抢到最大的, |

| 据我所知, 扫码的话,应该是只能从PC或者WEB端登录.除非扫的不是微信下发的二维码. |

| 可惜问朋友要二维码,他那也没有保存,也没办法确认是如何抢的最大红包了. |

| PC端的,我找了好一会没有找到红包相关数据. 不过我也只是从解密后的数据分析,接收的原始数据还不确定,只能等回头空了再详细分析看看. |

| PC端收发原始包的结构我还没分析完, 现在分板的有点凌乱. 回头分析完了整理一下再一并发. |

| -------------------------------------------------------------- |

| MD5: 2D40A590AD7D53E6B1B1CD8EE888B4B5 |

| SHA-1: F8CDFF7FF1054C0D82DD37FC73F179A22C7CF72A |

| MD5: 47B67E5A3DDE2FB7022BE70562203657 |

| SHA-1: 8442FFB32D56EB5BB6B632BBC434F757C75A4073 |

| MD5: 2F9C1CB97B5ACAAB8638E22729769642 |

| SHA-1: C330D821B6346323BF350F5ABE89C010FD8D1208 |

|

|Archiver|手机版|小黑屋|腾飞在线

( 冀ICP备05002530号 )

|Archiver|手机版|小黑屋|腾飞在线

( 冀ICP备05002530号 )